¿Cuáles son los tipos de ciberataques?

Ramsomware

El ransomware es un tipo de ataque que utiliza un software malicioso o virus para infiltrarse en el sistema informático con el objetivo, entre otros, de robar datos para posteriormente cobrar un rescate a la víctima. Estos ciberataques pueden provocar grandes pérdidas financieras y las víctimas no tienen ninguna garantía de que vayan a recuperar los elementos robados, incluso después de haber pagado el rescate.

Explotación de Vulnerabilidades

Todos los programas y sistemas informáticos tienen, por muy pequeños que sean, fallos de seguridad. Los ciberatacantes se aprovechan constantemente de estos fallos en el software o en las redes. A veces, también puede filtrarse y publicarse información sensible, que puede traducirse en robos de datos, violaciones de la intimidad o peticiones de rescate.

Ataques de denegación de servicio distribuido

El objetivo de un ataque de denegación de servicio distribuido es inhabilitar un servicio para impedir que sus usuarios legítimos lo utilicen. En general, los ciberatacantes sobrecargan los recursos de un sistema, como las bases de datos, con un volumen de tráfico masivo y constante. Esto a su vez provoca la saturación de los sistemas y la indisponibilidad del servicio o del sitio web.

Phising

Los ataques de suplantación de identidad (phishing) consisten en engañar a los usuarios para obtener información confidencial, normalmente a través del correo electrónico y los SMS. El «spear phishing», consistente en ataques de suplantación de identidad selectivos contra objetivos específicos, resulta aún más complejo. Al utilizar información de la víctima, los ciberatacantes engañan a los destinatarios haciéndose pasar por fuentes fiables.

Inyección SQL

El objetivo de este tipo de ataques es insertar código SQL en una base de datos. Tras haber detectado un fallo de seguridad, el atacante ejecuta código SQL para leer, modificar o eliminar datos restringidos.

Ataques IoT

Esta técnica busca explotar las vulnerabilidades de los dispositivos conectados (cámaras, altavoces, aparatos domóticos, etc.), ya que, en general, están menos protegidos.

Amenazas Internas

En muchas ocasiones el principal riesgo se encuentra dentro de la propia empresa, y es que la negligencia de los trabajadores internos puede llegar a provocar graves daños. En algunas ocasiones, estos descuidos son intencionados: los competidores u otras organizaciones externas pueden llegar a contratar espías para robar información confidencial, secretos comerciales o, simplemente, causar daños materiales.

Software malicioso (malware)

El malware es un término genérico que engloba virus, gusanos, troyanos, ransomware, etc. Una vez que consiguen penetrar en el sistema informático de la víctima, estos programas maliciosos pueden:

- dañar los equipos de hardware y el software;

- provocar la pérdida o permitir el robo de datos;

- corromper o dejar inaccesibles los datos;

- permitir la usurpación de identidad;

- controlar el sistema informático.

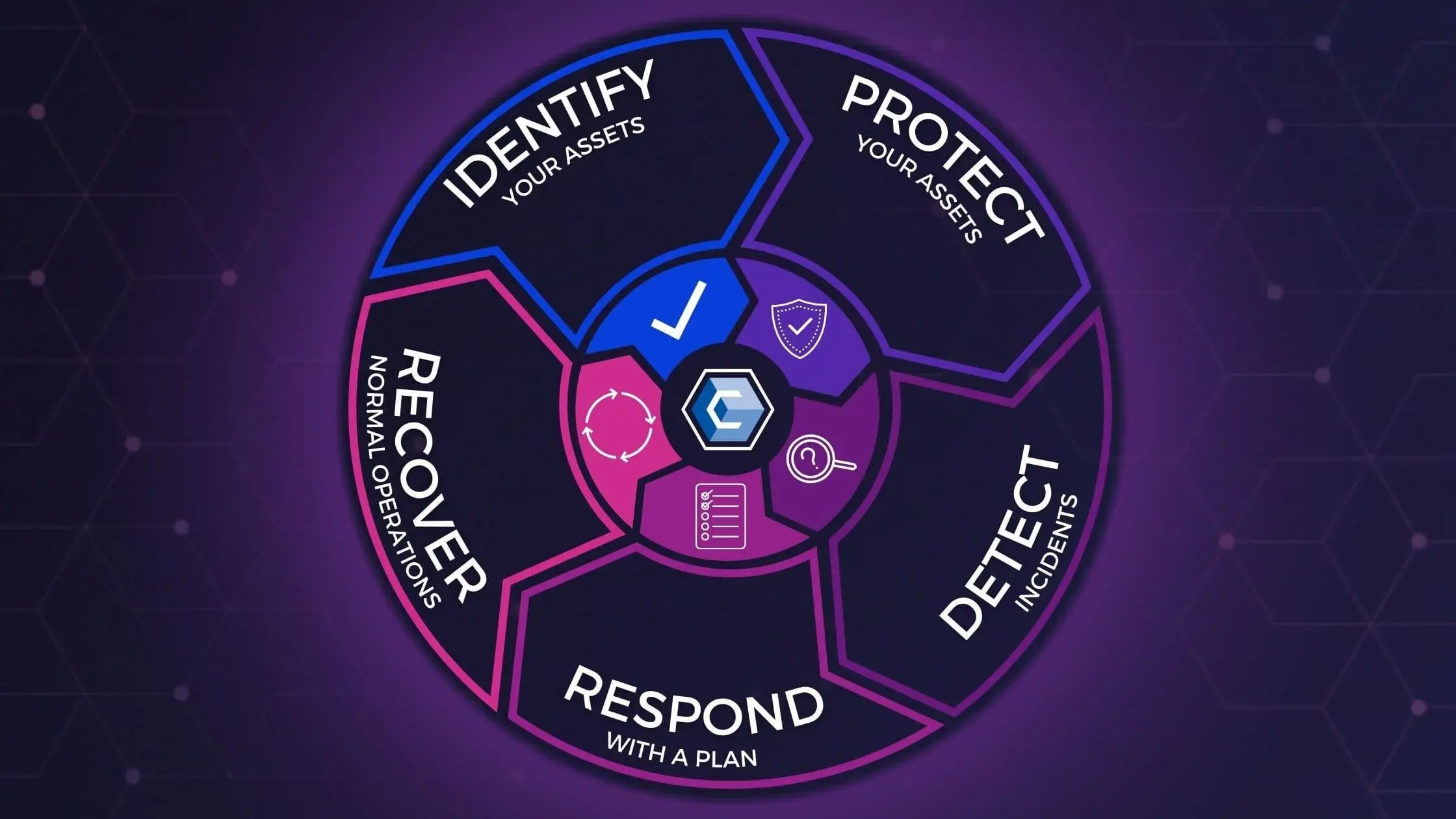

¿Cómo podemos ayudarte?

On Cloud Ibérica, es una entidad especializada en proporcionar soluciones y servicios para proteger sistemas, redes y datos contra amenazas cibernéticas. Estas amenazas pueden incluir virus, malware, ataques de phishing, intrusiones, robo de datos y otras formas de actividades maliciosas en línea. Implementamos medidas preventivas, como firewalls, antivirus, detección de intrusiones y análisis de vulnerabilidades, para garantizar la seguridad de la infraestructura digital de sus clientes.

Evaluación de Seguridad

Es el proceso que permite a una organización identificar los riesgos a los que está expuesta la información que es tratada por medios digitales o informáticos, para evaluarlos, categorizarlos y priorizarlos.

La evaluación de riesgos de ciberseguridad permite optimizar el uso de recursos, emprender proyectos que impliquen tratamiento de datos y de información sobre un marco seguro, generar confianza y credibilidad en inversores, clientes y empleados, entre otras partes representativas.

EDR

Un sistema EDR, acrónimo en inglés de Endpoint Detection Response, es un sistema de protección de los equipos e infraestructuras de la empresa. Combina el antivirus tradicional junto con herramientas de monitorización e inteligencia artificial para ofrecer una respuesta rápida y eficiente ante los riesgos y las amenazas más complejas.

Gracias a esta conjunción de elementos y tecnologías permite detectar todos aquellos riesgos y amenazas que pueden provocar de forma silenciosa e inadvertida un incidente de seguridad, poniendo en riesgo la viabilidad de la empresa.

Pentesting

El Pentesting es una abreviatura formada por dos palabras “penetration” y “testing” y es una práctica/técnica que consiste en atacar diferentes entornos o sistemas con la finalidad de encontrar y prevenir posibles fallos en el mismo.

El Pentesting o también llamado test de penetración está diseñado para determinar el alcance de los fallos de seguridad de un sistema. Asimismo, es una de las practicas más demandadas actualmente ya que gracias a estos test, una empresa puede llegar a saber a qué peligros está expuesta y cuál es el nivel de eficiencia de sus defensas. Por eso, el “Pentester” o Auditor de ciberseguridad es una de las profesiones más demandas dentro del mundo de la Seguridad Informática, lo que los convierte en uno de los profesionales más solicitados del momento, al igual que las escuelas donde se imparte esta especialización.

DLP

DLP o “Data Loss Prevention” son Sistemas de prevención de pérdida de datos.

Un DLP es una herramienta que tiene como finalidad prevenir las fugas de información cuyo origen está dentro de la propia organización, de una manera activa y sin perder productividad. Estas herramientas suelen incorporar inteligencia artificial que les permite aprender sobre el tipo de documentos confidenciales que se utilizan y qué acciones llevan a cabo los usuarios sobre los mismos, para volverse cada vez más efectivas en la prevención de fugas de información.

Los DLP monitorizan la red de la organización para evitar las fugas de información antes de que se lleguen a producir. Una vez que detectan una posible fuga, alertan al usuario para que sea consciente de que la acción que está realizando atenta contra la confidencialidad de la empresa o contra una política de seguridad que vela por ella. Estas acciones tienen como objetivo concienciar a los miembros de la organización.

DRP

Disaster Recovery Plan. Si queremos estar preparados en caso de sufrir este tipo de incidentes graves de seguridad, el primer paso será reconocerlos y poner los medios para gestionarlos:

- establecer sistemas de recolección de eventos que nos permitan monitorizar las alertas de seguridad;

- analizar los incidentes de seguridad que se hayan detectado, documentarlos y catalogarlos estableciendo su prioridad;

- estudiar los incidentes que hayan tenido lugar analizando sus causas, y así poder establecer medidas de seguridad adicionales que protejan nuestros activos de nuevos incidentes de índole similar;

- poner en marcha un punto central de comunicación, para recibir y difundir información de incidentes de seguridad entre las partes correspondientes;

- establecer procedimientos de respuesta ante incidentes y mantenerlos actualizados para saber qué pasos debemos dar y así poder gestionarlos correctamente.

Email Security

Bloquee cualquier amenaza basada en el correo electrónico, incluido el spam, el phishing, las estafas BEC (vulneración del correo electrónico de empresas), las amenazas persistentes avanzadas (APT) y los ataques de día cero, antes de que lleguen a los usuarios finales. Aprovecha la tecnología de próxima generación de Perception Point para disfrutar de una detección ultrarrápida y una fácil implementación, configuración y administración.

- Motores antiphishing y antispoofing

- Tecnología antievasión

- Detección dinámica de próxima generación frente a ataques de día cero